[ CYBERSÉCURITÉ 2025 ] Comment l’IA générative devient la Nouvelle menace invisible pour les PME ?

Cybersécurité 2025 : Comment l’IA générative devient la nouvelle menace invisible pour les PME ?

L’année 2025 marque un tournant majeur dans le paysage numérique mondial. Alors que l’intelligence artificielle générative continue de révolutionner les usages professionnels, elle devient également le terrain de jeu privilégié des cybercriminels. Les entreprises sont désormais confrontées à un nouveau type de menace : invisible, rapide et intelligente.

Si la cybersécurité a longtemps été perçue comme une affaire de pare-feux et d’antivirus, l’émergence de l’IA générative redéfinit totalement les règles du jeu. Emails de phishing indétectables, voix synthétiques de dirigeants, automatisation des attaques… les pirates n’ont plus besoin d’être des experts techniques. Ils ont des outils. Et ces outils sont désormais disponibles à la portée de tous, y compris sur des plateformes ouvertes.

Qu’est-ce que l’IA générative et pourquoi menace-t-elle la cybersécurité ?

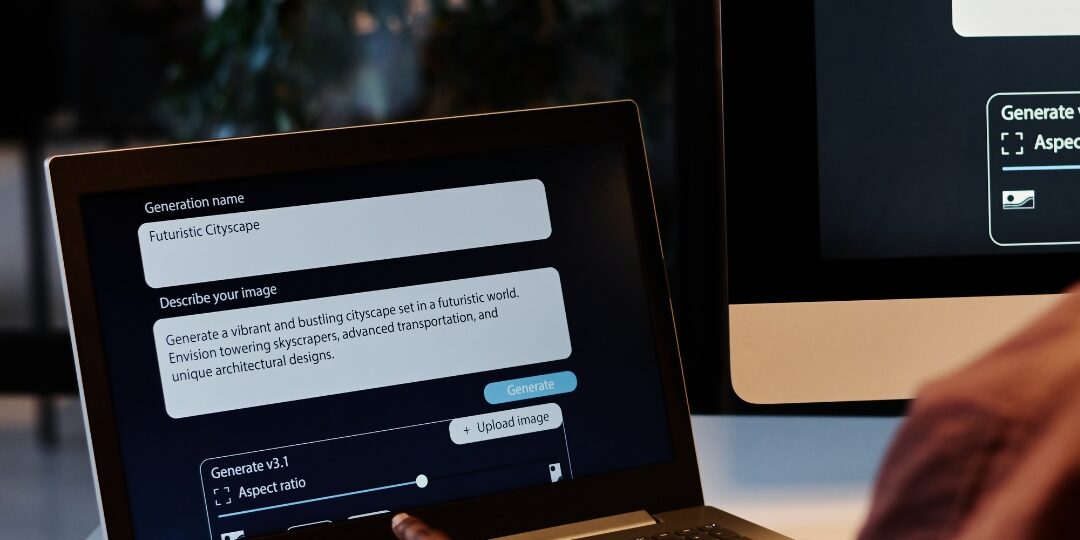

L’IA générative, comme ChatGPT, Midjourney ou Synthesia, est capable de créer du contenu d’une qualité presque humaine. En cybersécurité, cela permet de :

Générer des emails de phishing sans fautes, dans n’importe quelle langue.

Cloner des voix à partir d’un simple extrait audio.

Écrire du code malveillant optimisé pour contourner les antivirus.

Rédiger de faux articles de presse ou documents PDF crédibles pour duper un collaborateur.

Autrement dit, elle donne aux cyberattaquants une puissance d’action massive, rapide et personnalisée.

L’humain, première cible des nouvelles cyberattaques

Ironie du sort : plus la technologie avance, plus l’humain devient la faille principale.

Les attaques de type Business Email Compromise (BEC) sont désormais alimentées par des IA génératives qui rédigent des messages convaincants. La voix du dirigeant peut être reproduite à la perfection grâce à la VoIP. L’appel semble venir de l’interne, les termes sont justes, la demande paraît urgente… et l’erreur se produit.

🧠 La victime ne manque pas de vigilance : elle est trompée par une simulation parfaite.

Exemple réel : Une PME industrielle dupée par une IA vocale à Lille

En mars 2025, une PME industrielle de la périphérie lilloise a transféré 42 000 € à un compte offshore. La comptable avait reçu un appel de son “directeur général” pendant que celui-ci était soi-disant en déplacement à l’étranger. Il utilisait des termes familiers, connaissait l’équipe, la mission, et validait une opération urgente.

Ce n’était pas lui. C’était une IA générative clonant sa voix via un extrait LinkedIn Live. L’appel venait de l’extérieur, mais passait par une ligne SIP simulée.

Les attaques IA ne sont pas détectées par les outils classiques

Les antivirus et les solutions EDR (Endpoint Detection and Response) sont efficaces pour les attaques techniques. Mais que faire quand l’attaque repose sur une manipulation psychologique augmentée par IA ?

Les outils ne détectent pas les emails bien écrits.

Les plateformes de VoIP n’identifient pas les voix synthétiques.

Les systèmes SIEM ne comprennent pas le contexte d’un faux appel de dirigeant.

C’est là que réside le danger : une faille humaine exploitée avec des moyens technologiques avancés.

Shadow IT + IA : la combinaison que redoutent les DSI

Les collaborateurs utilisent de plus en plus d’outils IA (ChatGPT, Notion AI, Copilot…) sans validation DSI. C’est ce qu’on appelle le Shadow IT. Or, certaines de ces solutions envoient des données confidentielles à l’extérieur de l’entreprise, souvent sans chiffrement ni conservation locale.

Résultat : une fuite de stratégie, de code source ou de fichiers clients peut se produire sans attaque, juste par usage inconscient.

Les PME n’ont pas toujours les moyens… mais elles ont des leviers

On entend souvent : “Nous n’avons pas les budgets d’un grand groupe”. Mais la cybersécurité ne commence pas avec un million d’euros, elle commence par des décisions simples et concrètes :

Une politique de double validation pour les virements

Une formation annuelle au phishing génératif

Un audit d’infrastructure externalisé

La centralisation des outils IA sous contrôle DSI

Ces actions coûtent peu… et évitent beaucoup.

L’infogérance : rempart essentiel contre les cybermenaces IA

Les PME de la Marne et de la Seine-et-Marne, notamment dans le secteur tertiaire et industriel, font appel à l’infogérance pour deux raisons :

Gagner en sécurité sans recruter.

Profiter d’une expertise de veille continue sur les menaces IA.

Un prestataire comme masolutionit.com fournit un pilotage clair, des alertes, des recommandations de sécurité, et peut détecter des comportements anormaux grâce à des outils IA supervisés.

Checklist de sécurité pour PME face à l’IA générative

| Action | Fréquence | Impact |

|---|---|---|

| Audit des outils IA utilisés | Trimestriel | 🔥🔥🔥 |

| Test de phishing génératif | Bi-annuel | 🔥🔥 |

| Validation vocale à deux niveaux | Permanent | 🔥🔥🔥 |

| Contrôle des accès aux documents sensibles | Mensuel | 🔥🔥 |

| Sécurité de la VoIP (pare-feu + logs) | Permanent | 🔥🔥🔥 |

Conclusion : Anticiper plutôt que subir

L’IA générative n’est ni bonne ni mauvaise. Elle est puissante. Et comme toute puissance technologique, elle peut servir ou détruire, selon qui la contrôle. Pour les entreprises régionales, l’inaction n’est plus une option. La cybersécurité en 2025 est proactive, intelligente et externalisée.

Adopter une posture de vigilance face à ces nouvelles menaces, c’est protéger non seulement vos données… mais aussi la réputation, la pérennité et la confiance de vos clients.

FAQs

Qu’est-ce qu’une attaque basée sur IA générative ?

C’est une cyberattaque où l’IA est utilisée pour générer des contenus personnalisés (emails, voix, vidéos) destinés à tromper un utilisateur et voler des données ou de l’argent.

Les PME sont-elles réellement ciblées ?

Oui, elles sont les premières victimes car moins protégées et souvent mal préparées. En 2024, 62 % des cyberattaques ont visé des PME françaises (source : ANSSI).

Comment repérer un email ou un appel généré par IA ?

C’est très difficile à l’œil nu. Il faut croiser plusieurs canaux de validation (email + verbal + interne) et ne jamais exécuter un ordre financier sans double validation.

Faut-il interdire les outils IA dans mon entreprise ?

Non, mais il faut les encadrer. Cela passe par une charte d’usage, un inventaire des outils et une veille cybersécurité continue.

L’infogérance est-elle suffisante pour me protéger ?

Elle est un élément central, à condition d’être associée à des formations régulières, des procédures internes et un suivi actif des alertes.

Peut-on auditer notre VoIP pour vérifier sa sécurité ?

Oui, et c’est même recommandé. Des prestataires spécialisés peuvent réaliser un audit complet VoIP incluant chiffrement, pare-feu, journaux d’activité et simulation d’attaque.

Besoin d’un audit cybersécurité dans les Hauts-de-France, la Seine-et-Marne ou la Marne ?

Si vous souhaitez tester la résistance de votre entreprise aux menaces IA, masolutionit.com propose un diagnostic cybersécurité gratuit pour les PME de la région.

🔒 Identifiez vos failles. Protégez vos équipes. Renforcez votre conformité.